Loading prices...

Viết bởi

Shawn

Đầu tháng 4/2026, cộng đồng crypto chứng kiến một trong những vụ tấn công nghiêm trọng nhất lịch sử DeFi trên Solana khi Drift Protocol bị rút sạch hàng trăm triệu USD chỉ trong vài phút. Điều khiến nhiều chuyên gia bảo mật bất ngờ không chỉ nằm ở quy mô thiệt hại, mà còn ở cách cuộc tấn công được chuẩn bị suốt hơn sáu tháng nhưng được thực thi chỉ trong khoảng 12 phút.

Cuộc tấn công Drift bắt đầu từ một nơi không ai ngờ tới: các hội nghị blockchain. Vào khoảng tháng 10/2025, một nhóm người tự nhận là đại diện của một công ty giao dịch định lượng đã tiếp cận các contributor của Drift. Họ không hành xử như hacker, mà như một startup đang tìm kiếm cơ hội hợp tác.

Trong nhiều tháng tiếp theo, nhóm này xuất hiện tại các sự kiện crypto quốc tế, gặp gỡ trực tiếp đội ngũ Drift, tham gia thảo luận kỹ thuật và duy trì liên lạc thường xuyên qua Telegram. Việc tiếp xúc trực tiếp ngoài đời và liên tục trao đổi trong thời gian dài giúp họ dần xây dựng hình ảnh của một đối tác nghiêm túc.

Nhóm này thậm chí còn nạp hơn 1 triệu USD vào vault của Drift, qua đó trở thành một “user VIP”. Đối với nhiều người trong cộng đồng, hành động này giống như một cam kết tài chính thật sự, càng củng cố hình ảnh rằng đây là một đối tác nghiêm túc chứ không phải một tác nhân đe dọa.

Sau khi thiết lập được mối quan hệ đủ lâu, attacker bắt đầu chuyển sang giai đoạn xâm nhập kỹ thuật. Theo báo cáo điều tra, có hai kịch bản chính được xem xét:

> Kịch bản thứ nhất liên quan đến việc một contributor của Drift đã clone một repository do nhóm đối tác gửi để hỗ trợ triển khai frontend cho vault. Trong giai đoạn cuối năm 2025, cộng đồng bảo mật từng cảnh báo về lỗ hổng trong một số công cụ lập trình như VS Code, nơi việc mở một repository có thể kích hoạt mã độc mà người dùng không nhận ra.

> Kịch bản thứ hai liên quan đến một ứng dụng ví thử nghiệm được cung cấp thông qua TestFlight. Contributor có thể đã được thuyết phục cài đặt bản beta này với lý do thử nghiệm sản phẩm mới.

Dù kịch bản nào đúng, kết quả cuối cùng vẫn giống nhau: attacker có khả năng theo dõi thiết bị, thu thập dữ liệu và hiểu rõ quy trình ký transaction của Drift. Đây là bước ngoặt của toàn bộ chiến dịch. Khi hacker hiểu được cách multisig hoạt động, họ không cần tìm bug trong smart contract nữa. Thay vào đó, họ có thể tấn công trực tiếp vào quy trình vận hành của con người.

Một trong những yếu tố kỹ thuật quan trọng nhất trong vụ Drift là durable nonce, một cơ chế của Solana cho phép giao dịch được ký trước rồi thực thi sau. Thông thường, giao dịch blockchain phải được gửi và xác nhận trong một khoảng thời gian ngắn sau khi ký. Durable nonce cho phép phá vỡ giới hạn này, giúp các giao dịch có thể được chuẩn bị trước và thực hiện sau đó mà vẫn hợp lệ.

Trong các hệ thống phức tạp như multisig hoặc governance, tính năng này rất hữu ích. Nhưng trong tay hacker, nó trở thành công cụ cực kỳ nguy hiểm. Attacker đã thiết lập nhiều nonce accounts gắn với các thành viên multisig của Drift. Sau đó, thông qua các giao dịch được ngụy trang như hoạt động bảo trì hoặc thử nghiệm, họ thuyết phục ít nhất 2 trong số 5 signer ký trước các transaction.

Các chữ ký này không được dùng ngay. Chúng được giữ lại và chờ thời điểm thích hợp để kích hoạt. Về bản chất, đây giống như việc ai đó ký sẵn một tờ séc trắng mà không biết rằng nó sẽ được rút tiền sau này.

Xem thêm: Shelby là gì? Hướng dẫn săn airdrop Shelby giao thức lưu trữ hot storage trên Aptos

Ngày 27/3/2026, Drift thực hiện một thay đổi quan trọng trong cơ chế quản trị khi migrate Security Council multisig. Cấu hình mới là 2-of-5 multisig với timelock bằng 0 giây.

Thoạt nhìn, đây chỉ là một thay đổi cấu hình. Nhưng trong bối cảnh attacker đã thu thập sẵn chữ ký thông qua durable nonce, điều này trở thành cơ hội vàng. Không có timelock nghĩa là khi đủ chữ ký, thay đổi quản trị có thể được thực thi ngay lập tức.

Trong nhiều giao thức DeFi, timelock đóng vai trò như một “thời gian phản ứng” cho cộng đồng. Nó cho phép phát hiện các proposal bất thường trước khi chúng được thực thi. Trong trường hợp Drift, lớp bảo vệ này không tồn tại.

Khoảng 16:06 UTC ngày 1/4/2026, attacker bắt đầu kích hoạt các giao dịch đã được ký trước. Chỉ vài phút sau, họ đã tạo proposal chuyển quyền quản trị, phê duyệt và thực thi proposal. Khi quyền kiểm soát Security Council rơi vào tay attacker, toàn bộ giao thức gần như mất lớp bảo vệ cuối cùng.

Sau đó, hacker nhanh chóng thêm CVT token, một token do họ kiểm soát, làm collateral trong hệ thống. Giá của token này được thao túng để trở nên cực kỳ cao. Với collateral giả này, attacker bắt đầu rút các tài sản thật khỏi vault của Drift.

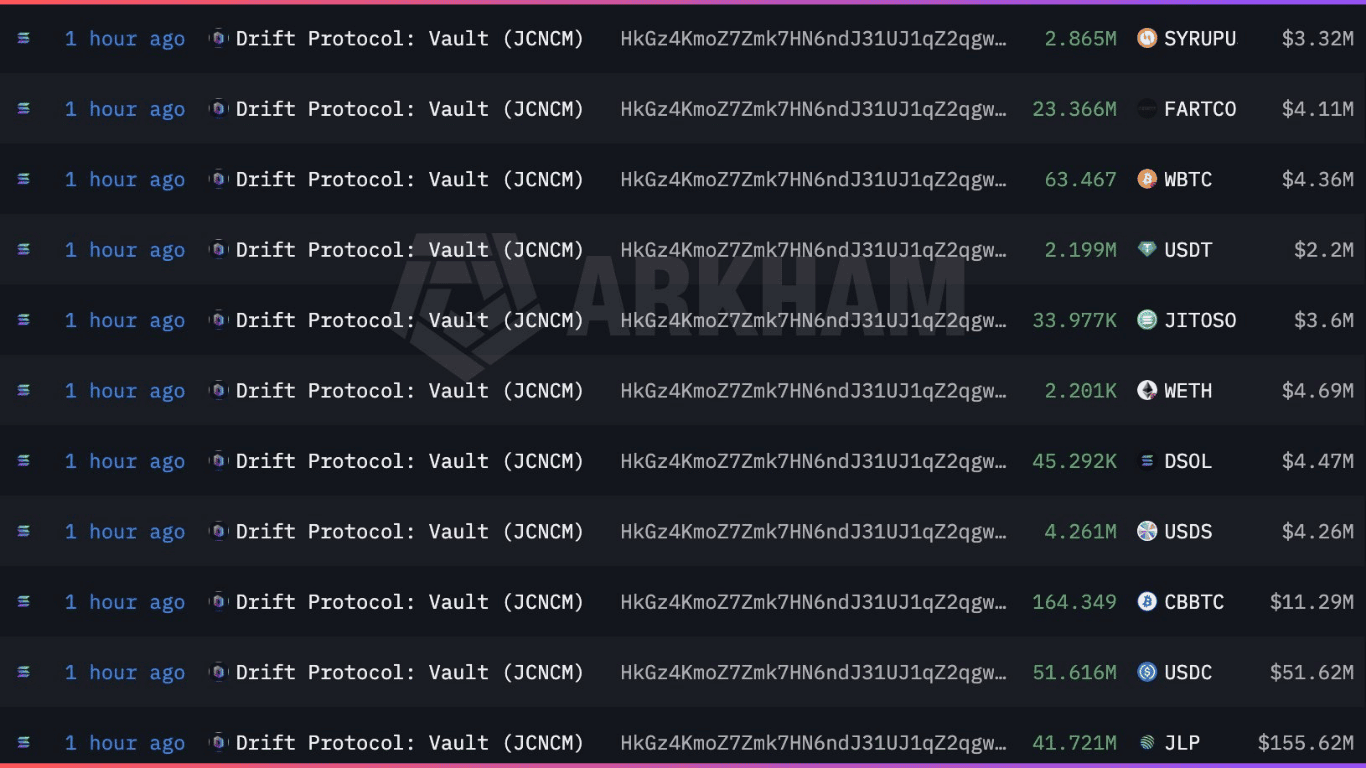

Các giao dịch lớn nhất bao gồm: 41,7 triệu JLP (~155 triệu USD), hàng chục triệu USDC, gần 1 triệu SOL. Chỉ trong khoảng 12 phút, các vault chính của Drift gần như bị rút cạn. TVL giảm từ khoảng 309 triệu USD xuống dưới 41 triệu USD.

Sau khi rút tiền thành công, attacker bắt đầu phân tán tài sản qua nhiều blockchain khác nhau. Một phần tài sản được bridge sang Ethereum thông qua các cầu cross-chain như Wormhole hoặc CCTP. Một số khoản tiền được chuyển qua các nền tảng khác để tiếp tục phân tán dòng tiền.

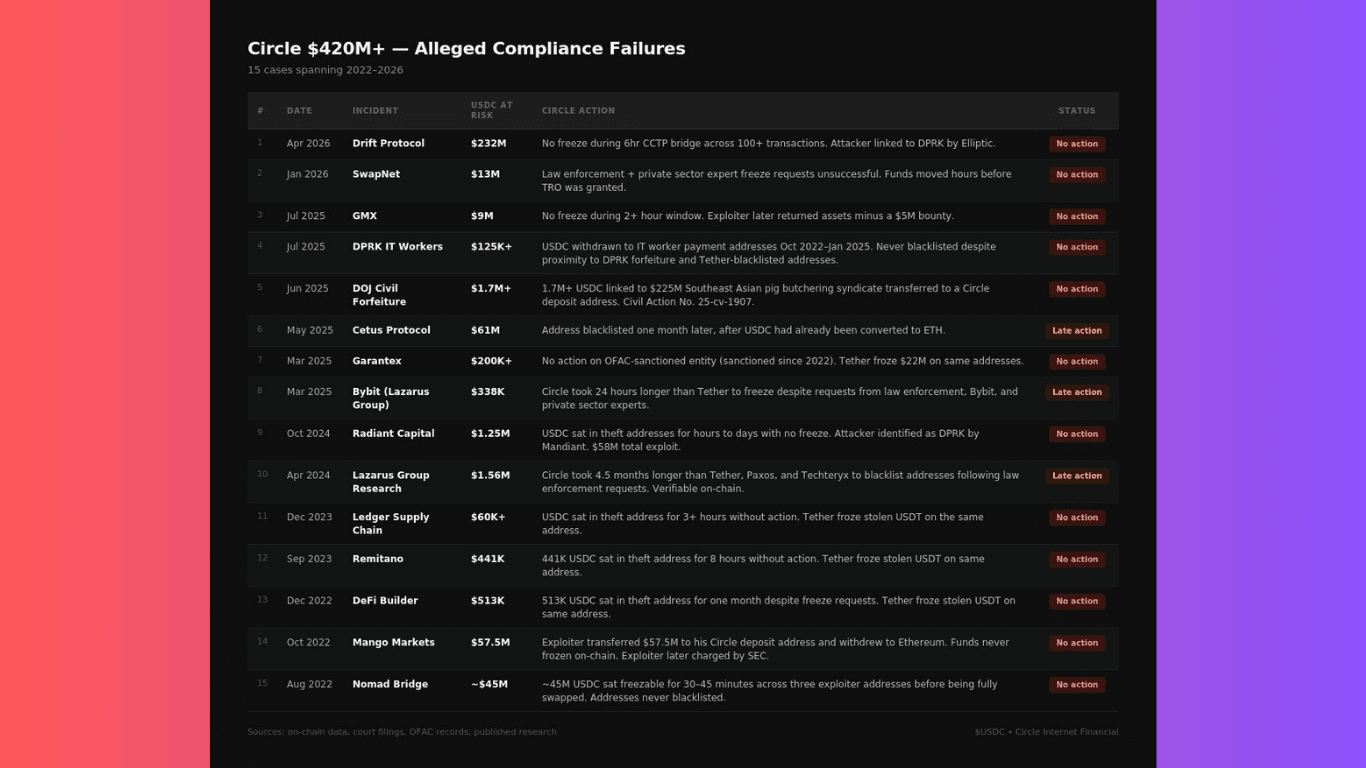

Quá trình này diễn ra nhanh đến mức nhiều nhà phân tích cho rằng các issuer stablecoin và bridge operator không kịp đóng băng tài sản trước khi chúng rời khỏi Solana.

Ngay khi phát hiện hoạt động bất thường, Drift đã tạm dừng toàn bộ chức năng nạp và rút. Dự án sau đó hợp tác với các tổ chức bảo mật và điều tra on-chain để truy vết dòng tiền. Một thông điệp on-chain cũng được gửi tới các ví hacker nhằm mở khả năng đàm phán hoàn trả tài sản.

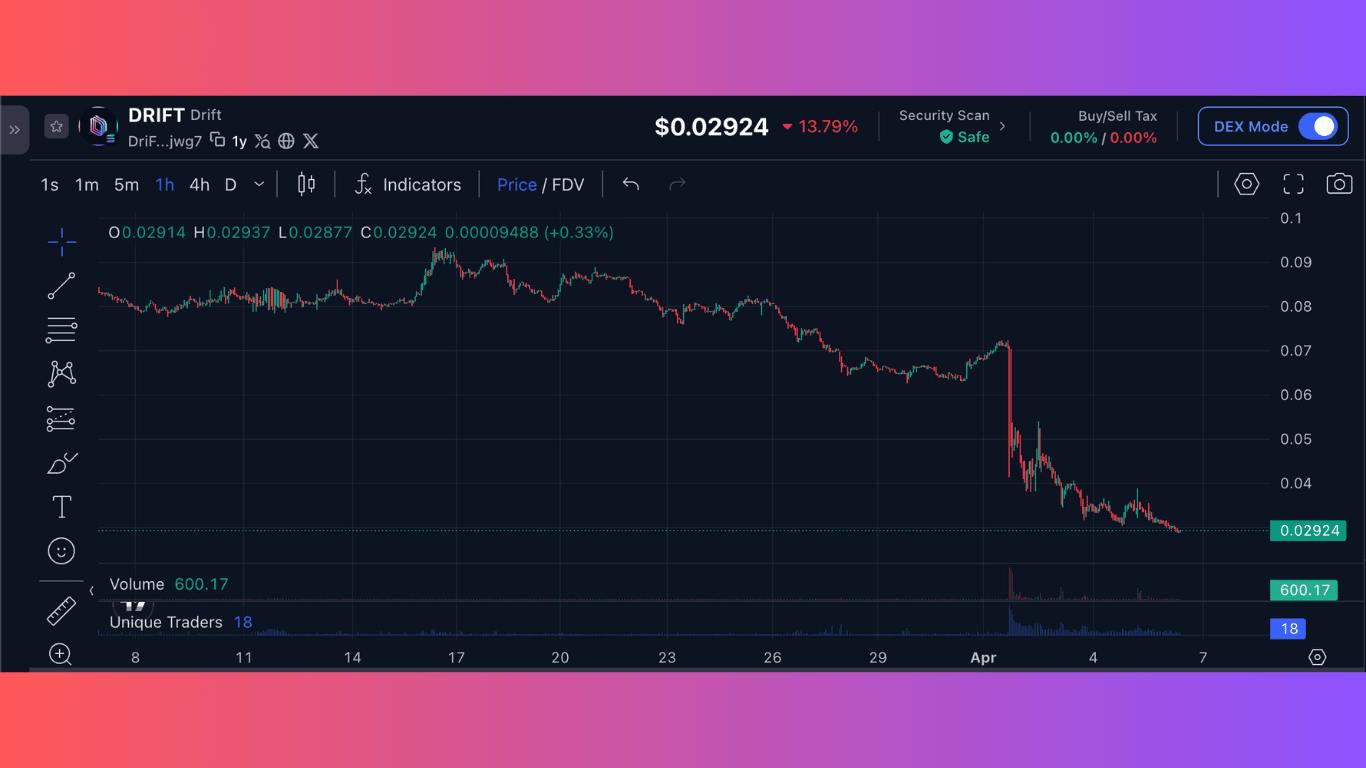

Tuy nhiên, thiệt hại về niềm tin đã xảy ra. Token DRIFT giảm khoảng 37–40%, trong khi nhiều giao thức DeFi trên Solana chứng kiến dòng vốn rút ra nhanh chóng. Hiệu ứng dây chuyền cho thấy mức độ phụ thuộc lẫn nhau trong hệ sinh thái DeFi lớn đến mức nào.

Vụ Drift để lại một bài học quan trọng cho toàn bộ ngành DeFi. Không phải mọi vụ hack đều bắt đầu từ code. Trong nhiều trường hợp, con người và quy trình vận hành mới là mắt xích yếu nhất. Audit smart contract có thể giảm rủi ro kỹ thuật, nhưng nếu multisig signer bị lừa ký transaction, hệ thống vẫn có thể bị chiếm quyền.

Trong tương lai, các giao thức DeFi có thể cần: timelock dài hơn, quy trình xác minh transaction chặt chẽ hơn, giám sát multisig tốt hơn. Bởi vì trong thế giới blockchain, chỉ cần một chữ ký sai, cả hệ thống có thể sụp đổ.

Lưu ý: Nội dung bài viết nhằm mục đích cung cấp thông tin và kiến thức tổng hợp từ các nguồn công khai về dự án. Đây không phải là khuyến nghị đầu tư. Blockintosh không chịu trách nhiệm đối với bất kỳ quyết định tài chính hay rủi ro nào phát sinh từ việc sử dụng thông tin trong bài viết.

Xem thêm: Telegram Wallet tích hợp giao dịch perpetual futures qua Lighter

Nhà báo crypto dày dạn kinh nghiệm với chuyên môn về công nghệ blockchain, DeFi và phân tích thị trường. Đam mê làm cho các chủ đề crypto phức tạp trở nên dễ tiếp cận với mọi người.

Nhiều bài viết bạn có thể quan tâm